- Phishing meldingen

- Wat is Ransomware?

- Phishing bij KPN

- Melden van Phishing

Phishing meldingen | Update: 18-01-2018

Sinds enkele maanden zien we geen tot weinig phishing meldingen die misbruik maken van de domeinnamen van KPN!

In 2016 zagen we zelfs dat bijna 1 op de 5 phishing meldingen bij fraudehelpdesk.nl de naam van KPN werd misbruikt. Gezien dit hoge aantal heeft KPN acties ondernomen om de phishing aanvallen tegen te gaan. De KPN domeinnamen zijn beveiligd waardoor het onmogelijk is om valse e-mails te versturen met domeinnamen van kpn zoals kpnmail.nl. :D

Dit topic hebben we altijd up to date gehouden met de meest recente phishing meldingen. Nu de naam van KPN veel minder misbruikt wordt in phishing-mails, is het regelmatig bijwerken van dit topic ook overbodig geworden, dat is goed nieuws! Af en toe zien we nog een kwaadwillenden phishing-mail die de naam van KPN gebruikt. Deze e-mails worden verstuurd vanuit overduidelijke vage, onbekende en soms buitenlandse e-mailadressen. Controleer daarom goed of de e-mail van KPN afkomstig is, verstuurd vanaf een kpn.com domeinnaam.

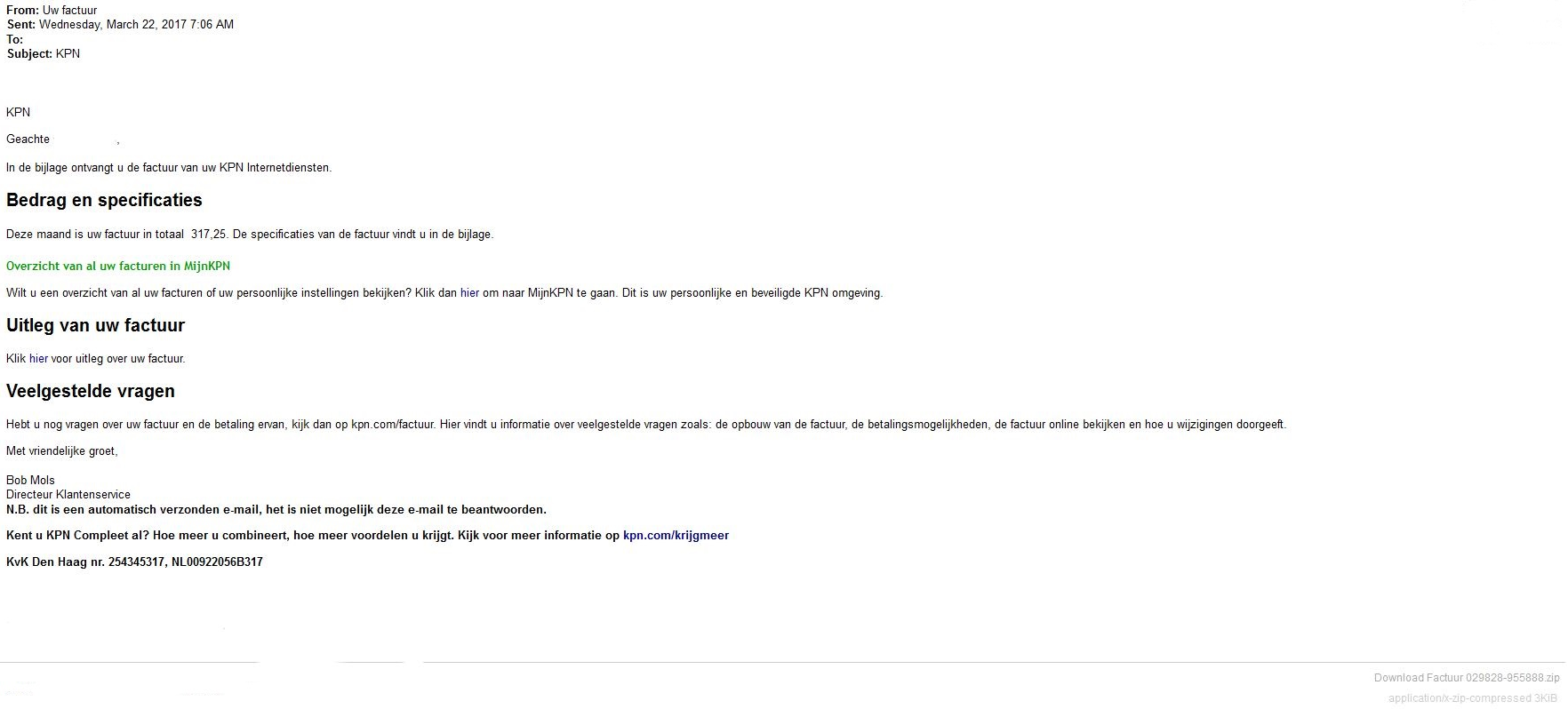

Voorbeeld phishing-mail:

Wat is Ransomware?

Wikipedia: “Ransomware is een chantagemethode op internet door middel van malware. Letterlijk vertaald betekent ransom: losgeld. Ransomware is een programma dat een computer (of gegevens die erop staan) blokkeert en vervolgens van de gebruiker geld vraagt om de computer weer te 'bevrijden'. Betalen blijkt echter niet (altijd) tot ontsluiting van de computer te leiden, zo waarschuwt de Nederlandse overheid.”

Mogelijk heeft u al eens van Ransomware gehoord. We zien het fenomeen sinds ruim 10 jaar op veel verschillende manieren voorbij komen. KPN en haar klanten zijn vaak het slachtoffer van deze vorm van phishing. Aangezien KPN een grote organisatie is met veel klanten, zijn wij een makkelijk doelwit. Internetcriminelen pakken het slim aan en vinden steeds andere methodes om ons te misleiden.

Afbeelding: Het wel bekende “politievirus”, destijds een redelijk geslaagde phishing / Ransomware actie. Dit omdat er werd ingehaakt op gevoelige informatie, namelijk pornografisch materiaal. Met een relatief lage losgeld eis van tussen de 50 en 500 euro is er veel buit gemaakt.

Phishing bij KPN

De twee meest voorkomende vormen van Ransomware meldingen bij KPN:

- Factuur e-mail met bijlage (.zip of .rar bestand)

- Betaal herinnering / Betalingsachterstand met een link (naar bijvoorbeeld Dropbox of andere sites)

Nadat de bijlage geopend is, kan het zijn dat het versleutelen nog niet begonnen is. Soms is het programma Malwarebytes Anti Rootkit dan nog in staat het virus te verwijderen. Virusscanners zijn nog niet in staat dit proces om te keren. Het wordt sterk aangeraden om niet te betalen, want daarmee houdt u een criminele organisatie in stand en zelfs na betalen is het niet zeker of het ook daadwerkelijk goed gaat komen. Voor de techneuten onder ons; we hebben het over Locky, een 4e generatie van het Cryptolockervirus.

Voor een zakelijke gebruiker kan dit enorme gevolgen hebben. U wilt er toch niet aan denken dat uw bedrijfsadministratie wordt versleuteld en mogelijk niet meer te herstellen is? Het is daarom erg belangrijk dat u een back-up bijhoudt van uw bestanden. Een NAS (netwerkschrijf), Cloud opslag of externe harde schijf hoeft daarbij niet altijd voldoende te zijn. Wanneer aangesloten op de computer worden deze apparaten gewoon meegenomen door het virus en bent u mogelijk ook deze back-up(s) kwijt. Een offsite back-up is de enige zekere manier om data veilig op te slaan. Dat wil zeggen dat ten minste één back-up op een andere locatie bewaard wordt.

KPN biedt een back-up dienst aan die de gevolgen van Ransomware kan voorkomen. De dienst Back-up Online is een back-up applicatie in de cloud met dataservers van KPN. Elke dag wordt automatisch een back-up van uw bestanden gemaakt en veilig gesteld op de servers. De laatste 28 back-ups worden bewaard zodat deze zelfs terug te halen zijn wanneer er back-ups zijn gemaakt van reeds versleutelde bestanden!

Melden van Phishing

KPN zit natuurlijk bovenop het detecteren van valse e-mails die uit haar naam verzonden worden. Twijfelt u of een ontvangen e-mail van KPN wel echt is en staat deze nog niet tussen de actuele meldingen? Meld het ons!

- Controleer op de website kpn.com/valseemail of de phishing aanval bekend is. Hier staan alle actuele valse KPN e-mails in een overzicht. Als de ontvangen e-mail gelijk is aan een bekende melding, is het niet nodig om ons te informeren.

- Staat de e-mail nog niet op de website? Maak dan een melding! Daarvoor hebben we informatie over de afzender nodig en de inhoud van het bericht. De afzender informatie staat in de zogenaamde header. Stuur deze header informatie samen met de inhoud van het bericht naar valse-email@kpnmail.nl. (kijk voor meer informatie op de website kpn.com/valseemail)

Maatregelen die door KPN worden genomen:

- Wanneer verstuurd vanaf een KPN e-mailadres, wordt het e-mailadres van de phisher geblokkeerd op ons mailplatform. Via de KPN mailservers kan daarna geen reactie worden gestuurd op de e-mail.

- Er wordt een “Notice and Takedown” verzoek gestuurd naar de hosting provider van de phishing site. Hierdoor moet de website zo spoedig mogelijk van het internet worden gehaald.

- Bij Google wordt een “Web Forgery” melding gemaakt. Hierdoor verschijnt er een waarschuwingspagina over phishing wanneer de website wordt aangeklikt via Firefox/Chrome.

Laat uw domeinnaam niet phishen!

Pas op voor phishingmails uit naam van Domain Notice & SIDN

Zie ook meer informatie op kpn.com:

https://www.kpn.com/service/internet/veilig-internetten/valse-email.htm

https://www.kpn.com/service/internet/veilig-internetten.htm

Handige links:

- Internet & Bellen: Internet Veiligheidspakket vanaf nu Protection Service for Business

- Internet & Bellen: Laat uw domeinnaam niet phishen! (Stem mee)

- Internet & Bellen: Webinar: Veilig en succesvol (samen)werken in de cloud

- Forum: Introductie het zakelijk forum KPN

- Forum: Indexpagina Blogs & Artikelen